Premièrement, il faut savoir que si la personne que vous désirez espionner utilise un iPhone ou tout autre terminal iOS, alors il vous faudra absolument les identifiants de son compte iCloud. Ensuite, vous devrez activer les sauvegardes automatiques.

Partie 1 : Ignorer l'écran de verrouillage Android à l'aide d'un appel d'urgence

Le logiciel espion le plus apprécié et le plus recommandé dans le monde est mSpy. Pour ce faire, il vous suffit de vous connecter à votre tableau de bord personnel, pour avoir accès aux informations du téléphone de votre cible. Il fonctionne sur tous les types de smartphones. Reposant sur le net, il fonctionnera sur toutes les machines Mac et Windows.

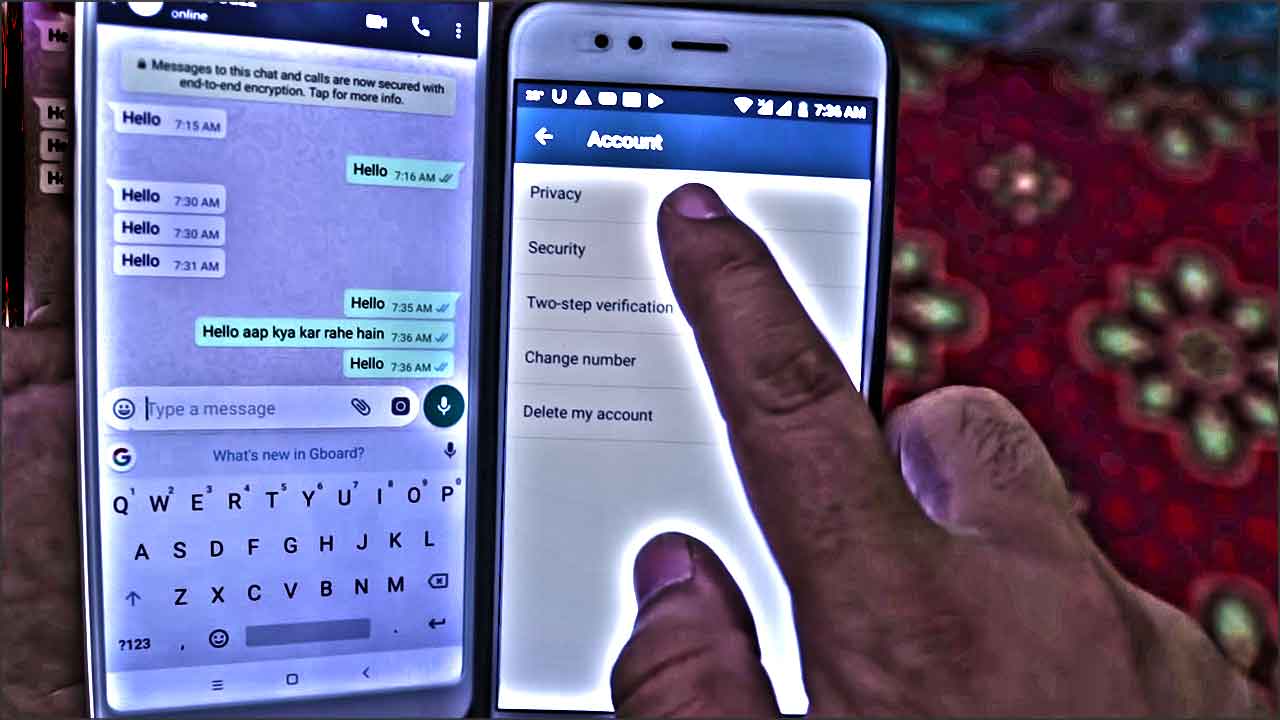

- Comment pirater et espionner un compte Whatsapp et les messages de quelqu’un - salbwspk.org?

- localiser mon telephone samsung ace;

- Pirater sms android?

- recherche la position dun portable.

- 8 façons de pirater un code de verrouillage de téléphone Samsung.

Les fonctionnalités sont exactement les mêmes sur téléphone comme sur ordinateur. Tous les téléphones portables sont vulnérables au hacking.

Cela limitera les possibilités que vous subissiez un piratage telephone portable sms. Comment voir les sms d un autre portable ne fait désormais plus partie des inquiétudes. Vous pourrez donc y accéder à tout moment, et selon votre disponibilité. Géolocaliser un téléphone En complément de la surveillance des SMS et messages des applications de réseaux sociaux, mSpy vous permettra de localiser , la position géographique du téléphone de votre cible. Toutefois, vous aurez besoin de quelques petits éléments.

Peut-on pirater votre smartphone sans le toucher? Laisser un commentaire Annuler la réponse. Comment espionner un téléphone portable à distance? Nous utilisons des cookies pour vous offrir la meilleure expérience sur notre site.

- telephone espion nokia!

- Comment pirater à distance et recevoir les sms d’un autre portable?.

- localiser un telephone a distance.

En continuant, vous acceptez que nous en utilisions. En savoir plus , y compris sur la façon de contrôler les cookies, cliquez sur paramètres. Les informations sur les cookies sont stockées dans votre navigateur et remplissent des fonctions telles que vous reconnaître lorsque vous revenez sur notre site Web et aider notre équipe à comprendre quelles sections du site Web vous trouvez les plus intéressantes et utiles.

4 méthodes pour pirater ou espionner un smartphone et comment s’en protéger

En continuant, vous acceptez que nous utilisions des cookies pendant votre navigation sur le site. Les cookies sont strictement nécessaire et doivent être activé à tout moment pour le bon fonctionnement de notre site et afin que nous puissions enregistrer vos préférences et suivre votre navigation sur le site. Techcroute utilise les outils de Google Analytics, wordpress et Google Ads pour collecter des informations anonymes telles que le nombre de visiteurs sur le site, pays de connexion et les pages les plus populaires. Cookie de session utilisé par Cloudflare. Si vous désactivez l'utilisation des cookies depuis votre navigateur , nous ne pourrons pas enregistrer vos préférences ni suivre le bon fonctionnement de nos pages.

Les cookies sont des fichiers créés par les sites que vous consultez.

Comment pirater le numéro de téléphone en ligne et gratuitement

Ils facilitent votre expérience en ligne en enregistrant certaines informations de navigation. Grâce aux cookies, les sites peuvent effectuer les opérations suivantes:. Connectez-vous à votre compte. Récupération de mot de passe.

Quelles mesures prendre pour prévenir le piratage ?

Comment savoir si votre routeur est infecté ou non. Google Pay prend en charge de nouvelles banques. Une faille LTE permet aux attaquants de détourner votre session de navigation. Vous voulez en savoir plus? Très bien, alors continuez de lire. Je vais vous expliquer les techniques principales utilisées par les cybercriminels pour hacker un compte WhatsApp et la meilleure façon de vous en défendre. Cette technologie est basée sur une paire de clés liées entre elles: La clé publique est partagée avec votre propre interlocuteur et fournit les messages sortant chiffrés tandis que la clé privée se trouve sur le téléphone de chaque utilisateur, et déchiffre les messages entrant.