Si quelqu'un a pu accéder physiquement à ton ordinateur, il a pu installer quelque chose sur ton ordinateur. Techniquement, il est possible de t'espionner en ayant installé quelque chose sur ton PC. Le plus sûr pour se débarrasser d'éventuels logiciels espions, c'est de réinstaller ton ordinateur. Ton système, veux-tu dire. Donc, si tu n'es pas sûr, la réinstallation est effectivement une bonne idée.

La joie de t'avoir connu surpasse la peine de t'avoir perdu… timezone[blacklist]. Ajoutons qu'un fichier. Si on a un doute sur un.

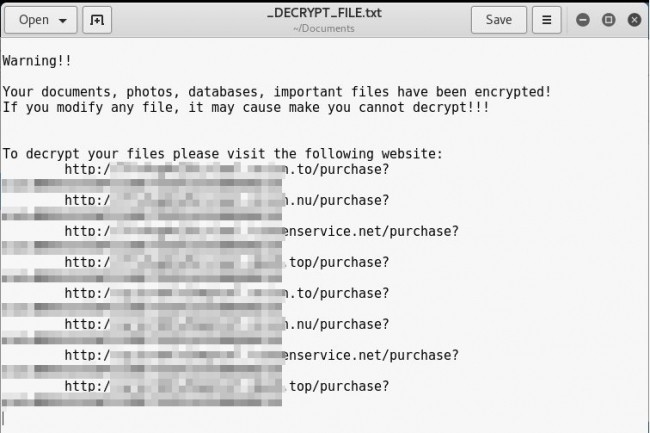

Les systèmes Linux aussi terrorisés par les malwares

On peut le montrer à un expert, l' afficher avec un éditeur de texte ou le détruire. Un exemple déplorable sous Ubuntu et plus particulièrement sur le Bootloader GRUB installé par défaut c'est la capacité d'être root sans mot de passe mode recovery et ça pour ma part je le trouve inadmissible.

Le problème aussi c'est la définition que se font les gens venant de windows de ce que sont les virus. Pour répéter encore le vieil adage : rien n'est infaillible.

Mais si les OS prenaient formes en effet je préfèrerai égoutter mes pattes avec une windows. À partir du moment où le grub et ça doit pouvoir être vrai pour d'autres bootloaders aussi, d'ailleurs est accessible, une personne un peu calée peut ouvrir un shell en tant que root sans aucun soucis, que celui-ci ait un mot de passe ou pas. Seul un ordinateur éteint, enfermé dans un coffre-fort et enterré six pieds sous terre dans un endroit tenu secret peut être considéré comme sécurisé… et encore. Et sinon, ouais, le chiffrement empêche généralement l'accès au disque, mais ce n'est pas la panacée.

Par exemple, il me semble que ça n'empêche pas une personne ayant démarré sur support live et disposant d'un stockage externe suffisamment important de faire une copie bit à bit du disque dur, pour ensuite la ramener chez lui et lancer un bruteforce. Pour parer à ça un mot de passe BIOS et un cadenas sur le pc pour éviter que le forcené décide de brancher un autre HDD en boot par exemple.

Le cadenas est plus utile. Autant que ça! J'en étais resté à 40 dans la doc que j'avais lu.

- comment espionner un portable gratuit.

- Espion Light.

- comment localiser un portable perdu gratuitement.

- Un logiciel espion dans Ubuntu ! Que faire ?.

- Surveillance application ubuntu?

Bon on est loin des plus de 3 millions de signatures référencées par Clamav. Au sujet de la protection du BIOS par mot de passe, c'est léger : ils suffit de débrancher la pile et hop! A ce que je comprends, il faut que quelqu'un qui touche vraiment sa bille vienne bricoler notre bécane. Pas de risque à la maison, c'est moi qui bricole Dans de rares cas, ce genre de trucs est stocké sur une mémoire non-volatile, qui donc ne se réinitialise pas quand on retire l'alimentation. Cependant, les BIOS ont normalement un mot de passe de secours, généré à partir du numéro de série, pour reprendre la main en cas de perte de celui entré par l'utilisateur.

Les boîtes tentent de garder l'algo de générations secret, mais il suffit normalement d'appeler le SàV et de leur donner le numéro de série de la machine, et ils te communiquent le bon mot de passe.

Se débarasser des logiciels espions

Et pour le cas où on aurait perdu le numéro de série, il existe des logiciels faits exprès pour dégommer un mot de passe existant. Pour le BIOS, suffit d'enlever la pile minutes, ça suffit en général. Sinon, il faut débrancher et rebrancher le bon cavalier sur la carte mère. Mais qu'est-ce que vous stockez donc dans vos machines pour développer une telle paranoïa??? Au pire, tout ce qu'un pirate de haut-vol pourrait voler chez moi, ce sont les photos de la communion du petit dernier Alors, des mots de passe, des verrous, des cadenas Plus de 50 ans d'informatique, ça en fait des lignes de commandes en console, mais on n'avait pas le choix Important : Une fois résolu, pensez à clore votre sujet en ajoutant [Résolu] devant le titre du 1er message, et un bref récapitulatif de la solution à la fin de celui-ci.

Une bombe nucléaire qui explose chez le pirate. Pas bien pour moi ça. Tout savoir sur le téléchargement avec 01net. Imprimer cette fiche. Les indispensables de Telecharger. Acrobat Reader DC.

Comment pirater un telephone portable avec kali linux

Nouveautés multimédia. Convertisseur YouTube. Convertissez vos vidéos YouTube en toute simplicité. Convertisseur MP3. Convertissez votre musique au format MP3. Free Music Converter.

Site dédié aux logiciels libres et participatifs

Convertissez votre musique vers les formats les plus courants. Paperscan Home Edition.

- espionner un iphone X sans jailbreak!

- Les systèmes Linux aussi terrorisés par les malwares.

- Introduction;

- Richard Stallman : Un logiciel espion dans Ubuntu ! Que faire ?!

- Surveiller l'activité du système - Reprenez le contrôle à l'aide de Linux ! - OpenClassrooms?

- Un logiciel espion dans Ubuntu ! Que faire ? | Arles-linux;

Outil de numérisation compatible avec n'importe quel scanner. Avast Antivirus Gratuit.

Serveurs Web, iPhone et Rasbperry Py ciblés

Google Chrome. VLC Media Player. Mozilla Firefox. Adobe Flash Player.

- iphone home surveillance system!

- logiciel pour suivre un portable gratuit.

- Surveillance application ubuntu.

- Peut-on être aussi contaminé avec Linux par - spyware ou pas - Linux - Forum de discussion;

- espionner avec un numero de telephone!

- Detekt, un logiciel de détection de logiciels espions - salbwspk.org;

Driver Booster. Découvrez tous les codes promo Amazon. Découvrez tous les codes promo Carrefour. Découvrez tous les codes promo PriceMinister.